چگونه اینترنت اشیا را با بلاکچین ایمن کنیم؟

در این مقاله در مورد برخی از دغدغه های عمده در زمینه شبکه های اینترنت اشیا و این که چگونه با تکنولوژی بلاکچین می توان بر این مشکلات غلبه کرد، می پردازیم.

فواید ایمن سازی دستگاه های اینترنت اشیا (IoT) با استفاده از بلاکچین

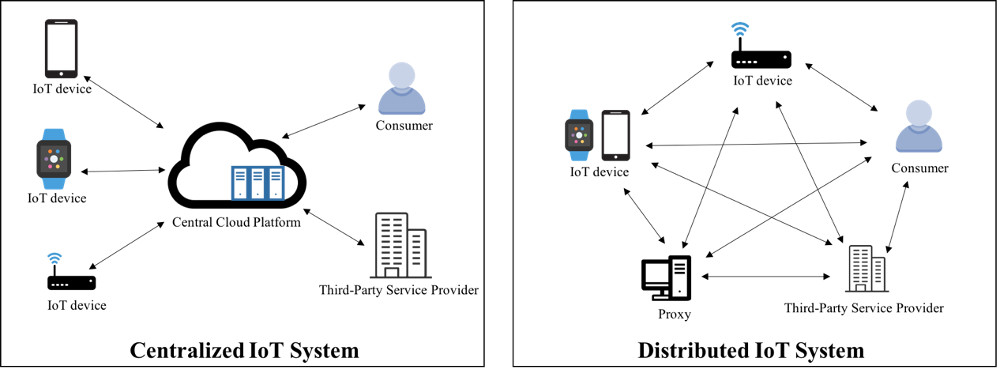

تمرکز

صنعت IoT بر اساس یک مدل کلاینت/سرور توزیع شده عمل میکند و به یک تصمیمگیرنده برای مدیریت شبکه نیاز دارد. این مسئله که تصمیمگیرنده مرکزی، از دیدگاه امنیتی، یک نقطهضعف در این سیستم به شمار میرود. دستگاههای IoT به منظور عملکرد نرمال، به این تصمیمگیرنده وابسته هستند تا کارکرد آنها را مشخص کند.

اگر نفوذی در این تصمیمگیرنده مرکزی صورت بگیرد، اطلاعات ارسال شده توسط دستگاههای هوشمند در دسترس هکرها قرار میگیرد. این مسئله باعث میشود که حمله به تصمیمگیرنده مرکزی در بین هکرها محبوب شود، زیرا میتوانند اطلاعات زیادی را به شکل یکجا جمع آوری کنند.

در سال ۲۰۱۷ تعدادی از حملات سایبری انجام شد که در آن هکرها از این نقطه ضعف سواستفاده کرده و توانستند به دادههای بیش از ۱۰۰ میلیون شهروند ایالات متحده آمریکا دست یابند.

از آنجایی که شبکههای بلاکچین غیرمتمرکز، هرگونه حملهای به دستگاههای متصل در اکوسیستم IoT را منتفی میکند، هکرها باید گرههای(nodes) شبکههای دفترکل توزیع شده (Distributed Ledger) را هدف قرار دهند تا به دادهای که میخواهند برسند. در یک شبکه بلاکچین، دستگاههای هوشمند میتوانند به صورت فعال به تایید کردن روند تراکنش داده بپردازند.

این یعنی، شبکه میتواند در مقابل نقاط ضعف امنیتی مانند حملات DDOS و هر نوع هک به وسیله شناسایی رفتار غیر معمول، ایمن باشد.

“فناوری هوشمندFanahoosh” آخرین به روزترین محتوی در اینترنت اشیا

زمانی که رفتار یک دستگاه در شبکه بر اساس شرایط تعریف شده در قراردادهای هوشمند، صحیح نباشد، ارتباط آن با سایر دستگاههای متصل قطع میشود تا مانع دسترسی بیشتر آن به دادههای حساس IoT شود.

ایجاد یک محیط اینترنت اشیا IoT قابل اعتماد

دفترکل بلاکچین کاربران را ملزم میکند تا یک کد منحصر به فرد را وارد کنند تا بتوانند به شبکه دسترسی داشته باشند. این یعنی همه تعاملات/تراکنشها ذاتا دارای مسئولیتپذیری هستند.

هرگونه تغییری باید دارای امضا باشد و بنابراین هرکسی که این تغییرات را انجام دهد، قابل شناسایی است. هر تغییر بیاجازهای توسط شبکه متوقف میشود. زیرا سایر گرههای متصل به شبکه این تغییر را قبول نمیکنند.

به عنوان مثال، در صنعت زنجیره تامین، دستگاههای هوشمند میتوانند برای ردیابی تمام طول زنجیره تامین مورد استفاده قرار بگیرند.

از آنجایی که هر آیتم در هر مرحله از زنجیره ثبت میشود، ردیابی پیشرفت آن نیز به صورت آنی قابل انجام است. یعنی هر بسته که مفقود شده باشد و یا ارسال آن با تاخیر مواجه شده باشد، در کسری از ثانیه قابل ردیابی است. این مسئله، کارایی و قابلیت اعتماد هر شبکه زنجیره تامین که در آن از فناوری بلاکچین استفاده شده باشد را بهبود میدهد.

در مراکز دولتی مانند مدارس و دانشگاهها نیز سیستم IoT بر مبنای بلاکچین میتواند به منظور اطمینان از این که دانشآموزان در زمان مقرر در کلاس حضور داشتهاند و یا تکالیف خود را انجام دادهاند، به کار گرفته شود. و از آنجایی که والدین نیز به این شبکه بلاکچین دسترسی دارند، میتوانند روند پیشرفت کودکان خود را از طریق اپلیکیشنهای هوشمند تحت نظر بگیرند.

قابلیت ارائه گزارش و بازخورد توسط معلمها، باعث میشود که والدین بتوانند کودکان خود را با جایزه و سایر محرکها به پیشرفت بیشتر تشویق کنند. و در نهایت، این سیستم میتواند باعث پایان یافتن تمام جلسات والدین و معلمها شود و باز بزرگی را از دوش آنها بردارد.

“اقتصادالکترونیکی“ آخرین و به روزترین محتوی در بلاکچین

جلوگیری از دزدی فیزیکی

با استفاده از فناوری بلاکچین به منظور ایمنسازی محیط IoT، میتوان با مشکل دزدی دستگاههای هوشمند نیز مقابله کرد.

یک دستگاه هوشمند که توسط شبکه بلاکچین IoT به عنوان سرقت رفته شناخته شود و یا بر اساس معیارهای این شبکه، رفتاری را بروز دهد که نشان از به سرقت رفتن آن باشد، میتواند به سرعت توسط شبکه جداسازی شده و دادههای مهم آن به پلیس، مالک آن و یا سایر افراد ارسال شود.

اطلاعاتی از قبیل موقعیت فعلی دستگاه هوشمند و حتی تصاویری که به صورت مخفیانه توسط دوربین آن از سارق گرفته شده است، میتوانند به صورت خودکار و بدون دخالت فرد ثالثی به نزدیکترین افسر پلیس ارسال شوند. همچنین شماره منحصر به فرد دستگاه میتواند برای شرکتهایی از جمله شرکت سازنده سیستم عامل آن و سازندگان سایر پلتفرمهای آن به صورت اتوماتیک ارسال شود و از آنها خواسته شود که این دستگاه را در لیست سیاه خود قرار دهند. این باعث میشود که دیگر سارقین نتوانند با یک reset و بازگشت به تنظیمات کارخانه، بتوانند از آن دستگاه استفاده کنند.

سخن نهایی

بهکارگیری راهکارهای بلاکچین در IoT یکی از بهترین کاربردهای این فناوری در بلند مدت است. افراد و کسب و کارها در سرتاسر دنیا، از فناوری IoT ایمن سود خواهند برد. این باعث میشود تا تمام جنبههای استفاده از IoT امن شود و کاربران احساس بهتری نسبت به حفظ دادههای خود داشته باشند.

ایمنی فراهم شده توسط فناوری بلاکچین، باعث میشود که ترس افراد بابت استفاده از ابزارهای هوشمند از بین برود و در نتیجه، استفاده از این ابزارها در زندگی روزمره افزایش یابد.

همانطور که خودروهای خودران، میتوانند رانندگی را به بخشی از اوقات فراغت تبدیل کنند، ابزارهای هوشمند با استفاده از فناوری بلاکچین نیز میتوانند بسیار از کارها را به شکل خودکار انجام داده و وقت بیشتری برای انجام کارهای دیگر برای ما فراهم کنند.

اگرچه، ذکر این نکته نیز ضروری است که بلاکچین یک فناوری جدید و در حال توسعه است. برای ساخت یک اپلیکیشن بلاکچین IoT قابل رقابت در بازار، به توسعهدهندگان با تجربه نیاز است که استفاده از ابزار و فریم ورکهای مناسب را برای توسعه این اپلیکیشنها به کار بگیرند.

منبع: لوگ مدیا

- چگونه اینترنت اشیا را با بلاکچین ایمن کنیم؟